En el ámbito de la ciberseguridad, la protección de redes es una prioridad crítica para todas las organizaciones, desde pequeñas empresas hasta grandes corporaciones. Una de las herramientas más poderosas y eficientes para la detección de intrusiones en redes es Suricata. Este sistema de detección y prevención de intrusiones (IDS/IPS) de código abierto se ha ganado una excelente reputación debido a su alto rendimiento, versatilidad y capacidades avanzadas de análisis de tráfico de red. En este post, exploraremos qué es Suricata, cómo funciona y por qué es una excelente opción para fortalecer la seguridad de tu red.

¿Qué es Suricata?

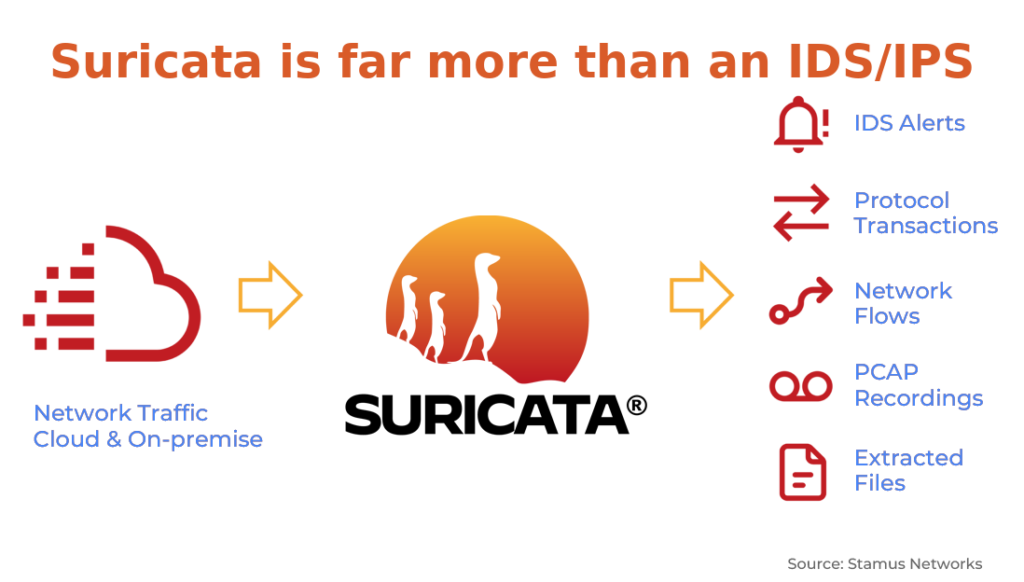

Suricata es un motor de análisis de tráfico de red de alto rendimiento que se utiliza para la detección de intrusiones, prevención de intrusiones y monitoreo de redes. Al igual que otros sistemas IDS/IPS, Suricata examina los paquetes de datos que circulan por una red en busca de patrones de tráfico que indiquen un posible ataque o actividad maliciosa.

Desarrollado y mantenido por la comunidad de Open Information Security Foundation (OISF), Suricata es de código abierto, lo que lo convierte en una opción accesible y flexible para cualquier organización que busque una solución eficaz para proteger su infraestructura de red.

A diferencia de otras soluciones, Suricata es capaz de realizar análisis en tiempo real, con soporte para inspección profunda de paquetes (DPI), lo que permite detectar una amplia variedad de amenazas, desde ataques DDoS hasta malware y exploits complejos.

Características clave de Suricata

- Alto rendimiento y escalabilidad: Suricata es conocido por su capacidad para procesar grandes volúmenes de tráfico sin comprometer el rendimiento. Su motor multihilo y optimización para hardware de última generación le permiten manejar redes de alto rendimiento sin pérdida de velocidad.

- Detección y prevención de intrusiones (IDS/IPS): Al igual que otros sistemas IDS/IPS, Suricata es capaz de detectar y prevenir ataques mediante el análisis de paquetes en tiempo real. Puede identificar amenazas como inyecciones SQL, XSS, scan de puertos, ataques DDoS, exploits y más.

- Inspección profunda de paquetes (DPI): Suricata realiza una inspección profunda de paquetes (DPI), lo que le permite analizar no solo los encabezados de los paquetes, sino también el contenido de los mismos. Esta característica es crucial para detectar amenazas ocultas en el tráfico encriptado y en protocolos de aplicación.

- Compatibilidad con SNORT y Suricata Rules: Suricata es compatible con las reglas de SNORT, uno de los sistemas de detección de intrusiones más conocidos. Esto significa que puedes usar las mismas reglas de firmas que ya empleas en SNORT, haciendo que la transición a Suricata sea más sencilla y menos costosa.

- Soporte para múltiples protocolos: Suricata es capaz de analizar una amplia variedad de protocolos, incluyendo HTTP, FTP, SMTP, DNS, ICMP, y muchos otros. Esto le permite detectar una gama más amplia de ataques y amenazas en la red.

- Soporte para registros y análisis de eventos (EVE JSON): Suricata puede generar registros detallados en formato JSON a través de su interfaz EVE. Estos registros contienen información útil sobre los eventos de seguridad y son fácilmente integrables con sistemas de gestión de eventos de seguridad (SIEM), facilitando la correlación y el análisis en tiempo real.

- Detección de malware y análisis de tráfico SSL/TLS: Suricata puede identificar tráfico de malware, incluso en conexiones cifradas, y ofrece capacidades avanzadas para inspeccionar tráfico SSL/TLS, lo que lo convierte en una herramienta útil para detectar amenazas que intentan evadir la inspección mediante cifrado.

- Fácil integración con otras herramientas de seguridad: Suricata se integra bien con otras soluciones de seguridad, como Zeek (anteriormente conocido como Bro), Elasticsearch, Kibana, y otros sistemas de monitoreo y análisis de seguridad, lo que permite construir soluciones de seguridad más robustas y completas.

¿Por qué elegir Suricata para la seguridad de tu red?

- Código abierto y comunidad activa: Como proyecto de código abierto, Suricata es completamente gratuito y tiene el respaldo de una comunidad global que contribuye constantemente con mejoras, actualizaciones y reglas de firmas. Esta característica lo hace accesible y altamente adaptable para cualquier organización.

- Detección de amenazas avanzadas: La capacidad de Suricata para realizar análisis de tráfico de red detallados, incluyendo la inspección de tráfico cifrado, lo convierte en una herramienta clave para detectar amenazas avanzadas que otras soluciones podrían pasar por alto.

- Alto rendimiento sin compromisos: Su motor multihilo y optimización para hardware moderno le permite manejar grandes volúmenes de tráfico, lo que es esencial para redes empresariales de alto rendimiento sin que se vea afectada la latencia o el ancho de banda.

- Escalabilidad: Suricata puede implementarse en diversas configuraciones, desde redes pequeñas hasta infraestructuras corporativas a gran escala. Esto significa que las organizaciones pueden utilizar Suricata para proteger redes de cualquier tamaño.

- Cumplimiento normativo: Suricata ayuda a las empresas a cumplir con normativas de seguridad como PCI-DSS, HIPAA, y otras regulaciones de seguridad de la industria, proporcionando la capacidad de monitorizar y proteger redes de manera proactiva.

Casos de uso de Suricata

- Protección de redes empresariales: Suricata es ideal para proteger redes corporativas frente a ataques dirigidos, como infecciones de malware, ataques de denegación de servicio (DDoS) y exploits de aplicaciones.

- Detección de intrusiones en tiempo real: Las organizaciones utilizan Suricata para detectar intrusiones en tiempo real y prevenir ataques mediante el análisis del tráfico de red. Esto es especialmente útil para detectar actividades sospechosas antes de que causen daños significativos.

- Protección de sistemas de infraestructura crítica: Suricata se emplea para proteger infraestructuras críticas como centrales eléctricas, plataformas de servicios financieros y otros entornos sensibles, donde la seguridad de la red es crucial para la continuidad del negocio.

- Monitoreo y análisis de redes en entornos cloud y virtualizados: Suricata es especialmente útil para entornos en la nube y redes virtualizadas, donde la visibilidad del tráfico de red puede ser más compleja. Suricata proporciona una capa adicional de seguridad en estos entornos dinámicos.

¿Cómo empezar con Suricata?

- Instalación: Suricata se puede instalar fácilmente en sistemas basados en Linux, como Ubuntu y CentOS, y también tiene soporte para Windows y macOS. La instalación básica es sencilla y se puede realizar mediante los repositorios oficiales o compilando el código fuente.

- Configuración: Una vez instalado, Suricata se configura mediante un archivo de configuración de texto plano. Puedes personalizarlo según tus necesidades específicas, como habilitar la detección de tráfico SSL/TLS, configurar los registros EVE y ajustar las reglas de detección.

- Integración con otras herramientas: Suricata se puede integrar con herramientas de análisis de eventos y gestión de registros como Elastic Stack o SIEMs, lo que mejora su capacidad para correlacionar eventos y generar alertas útiles.