OWASP ZAP(Zed Attack Proxy) es una herramienta de pentesting de código abierto diseñada específicamente para pruebas de penetración a páginas web, permitiendo encontrar vulnerabilidades.

Instalando OWASP ZAP:

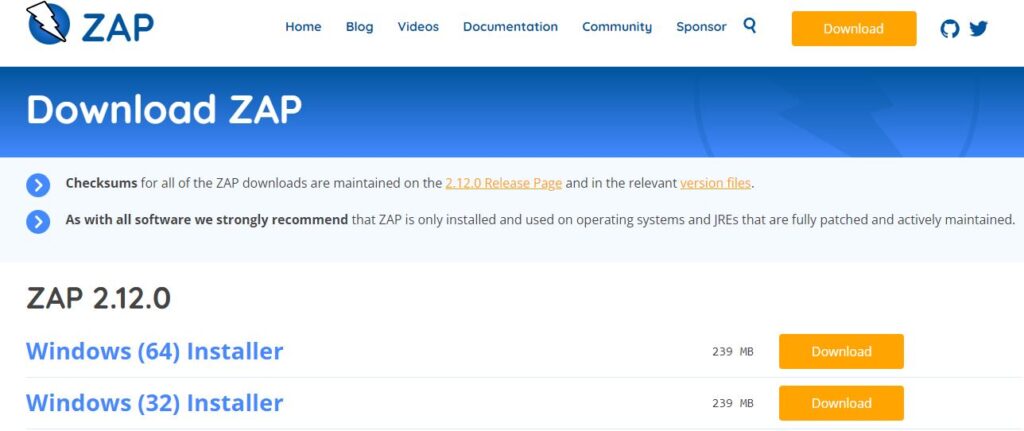

1.- Descargamos la herramienta desde el sitio oficial haciendo clic aquí.

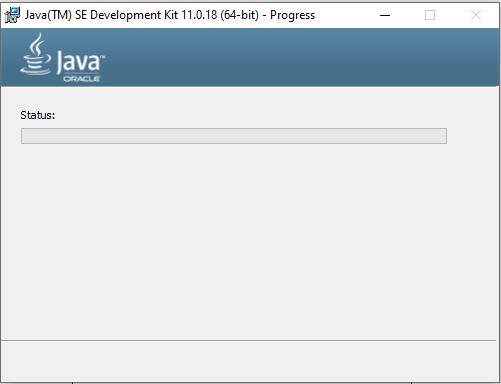

2.- Descargamos e instalamos JDK 11 desde el siguiente enlace.

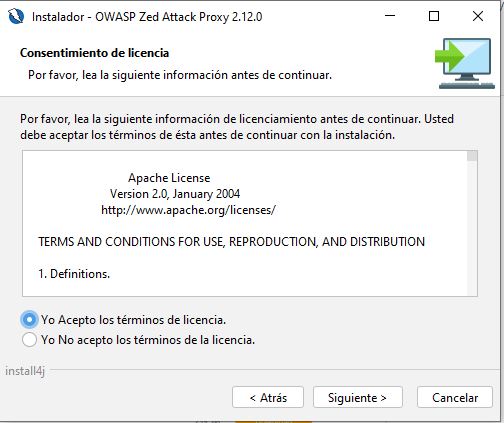

3.- Procedemos a instalar OWASP ZAP;

3.- Procedemos a instalar OWASP ZAP;

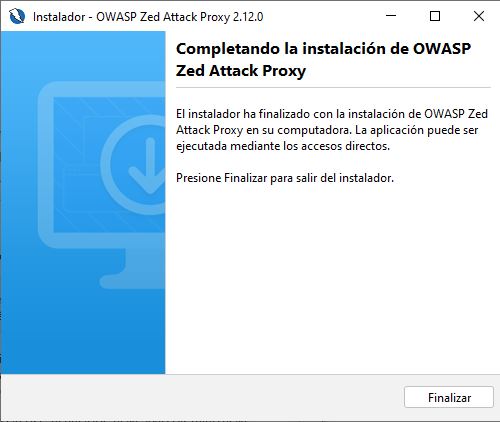

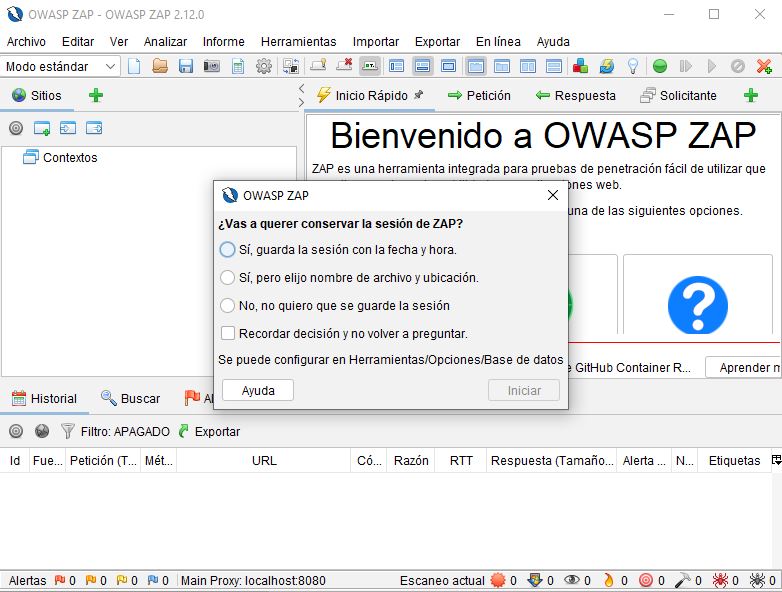

4.- Una vez instalado ya lo podríamos utilizar:

4.- Una vez instalado ya lo podríamos utilizar:

Búsqueda de vulnerabilidades con OWASP ZAP

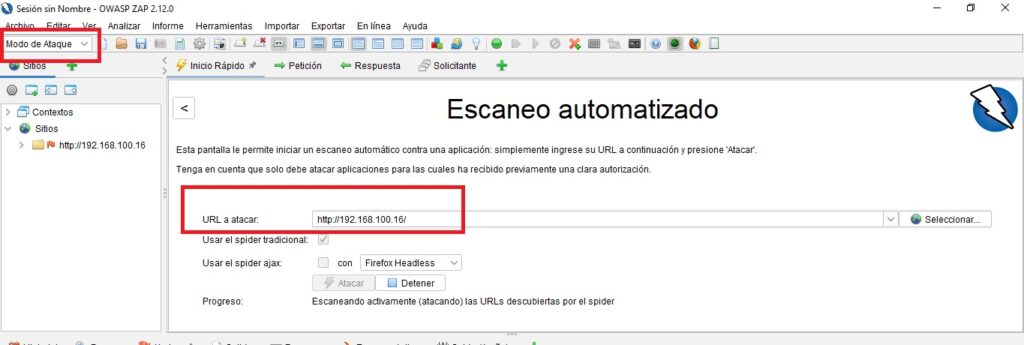

Ya que iniciamos OWASP ZAP, elegimos el modo, en este caso seleccione modo ataque y posteriormente agregamos la ip o dominio del sitio a escanear:

Modos

https://www.zaproxy.org/docs/desktop/start/features/modes/

Para este análisis tenemos un entorno controlado gracias a metasploitable que no es más que una máquina virtual preconfigurada, desarrollada por Rapid7 que sirve para realizar diferentes técnicas para poder explotar vulnerabilidades encontradas.

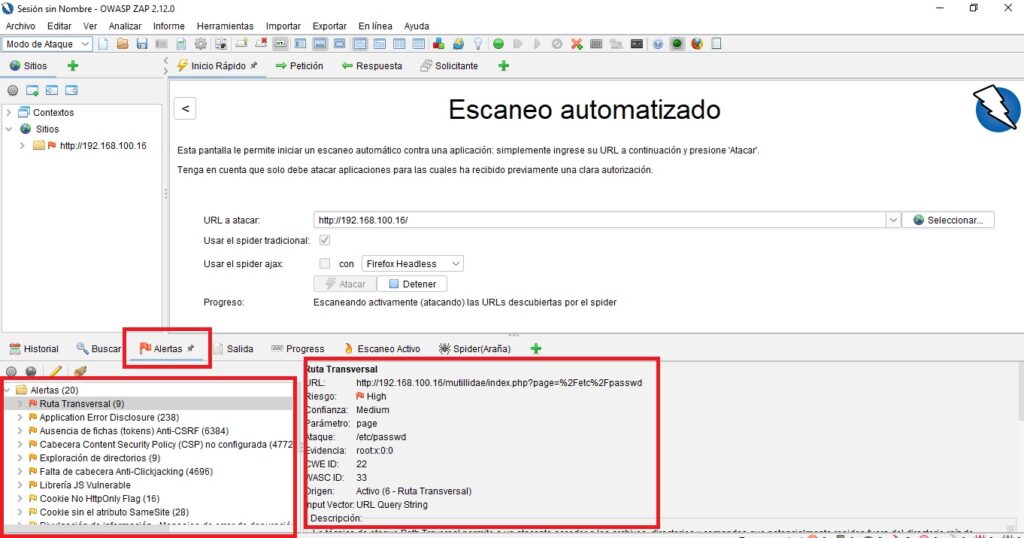

Ya iniciado el analisis podremos ver las Alertas e ir viendo que ha detectado OWASP ZAP.

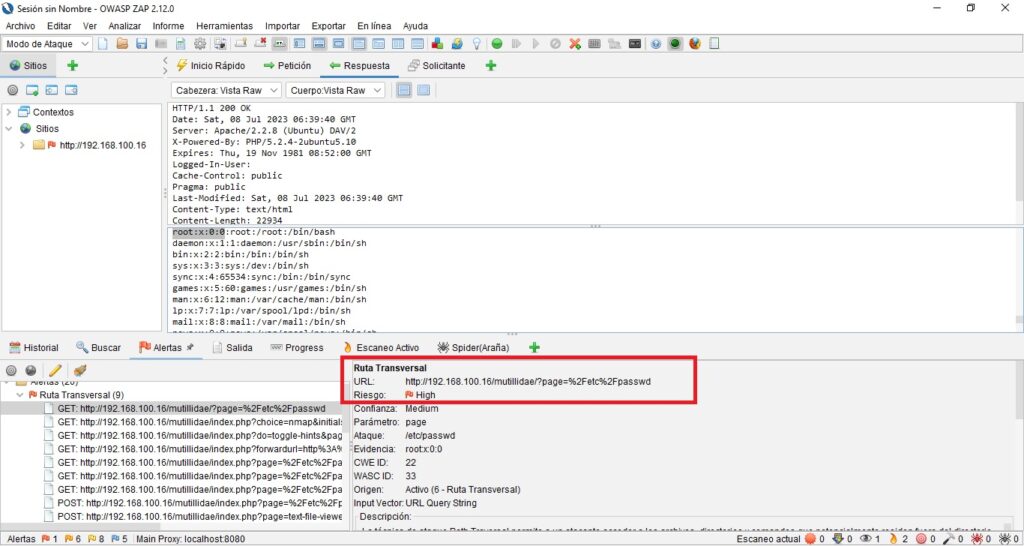

En este ejemplo podemos observar que encontró una vulnerabilidad de “Directory traversal” donde podremos ver directorios superiores (archivos) sin ningun control, como se muestra en la siguiente imagen donde vemos el archivo passwd que se encuentra dentro de la carpeta etc desde el enlace web: http://192.168.100.16/mutillidae/?page=%2Fetc%2Fpasswd

Si abrimos el enlace en el navegador también veríamos el contenido de dicho archivo:

Con este tipo de vulnerabilidades bien podríamos ver los archivos de configuración del sitio, y ver los datos de conexión.

Además de la interfaz de escritorio, se puede conectar con el navegador para realizar estas pruebas en vivo desde el mismo con el modulo de websocket.